Merhabalar,

Bu yazımızda AWS’nin VPC (Virtual Private Cloud) hizmeti üzerinde duracağız. Kuracağımız yapı için ilk olarak network altyapısını hazırlamamız gerekiyor. Varsayılan olarak işlemleri gerçekleştireceğiz, yapılandırma kısmına EC2 hizmetini kullanırken gireceğiz.

VPC’nin mantığını açıklamak gerekirse, her vpc, bir proje için diyebiliriz. İş yaptığınız belli şirketler vardır, her şirket için kategorilendirme anlamında ayrı vpc’ler içerisinde barındırabilirsiniz. VPC’ler arası bağlantı sağlamak mümkün. Bunun için AWS’nin sunduğu VPN hizmetlerinden yararlanabilirsiniz.

İlk olarak hizmetlerin bulunduğu ana pencereden VPC’yi seçiyoruz.

Karşımıza VPC içerisindeki modülleri gösteren bir özet tablosu çıkıyor.

Karşımıza VPC içerisindeki modülleri gösteren bir özet tablosu çıkıyor.

Burada dikkat etmeniz gereken husus sağ üst menüde yer alan Bölge kısmından Avrupa bölgesine ait bir Region seçmeniz. ben kendi işlemlerimde hız için Frankfurt’u seçiyorum.

![]() Soldaki navigasyon menüsünden Your VPCs kısmına tıklıyoruz.

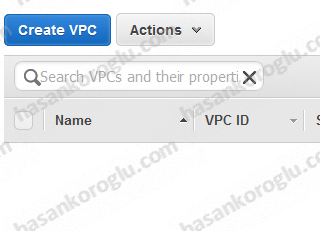

Soldaki navigasyon menüsünden Your VPCs kısmına tıklıyoruz.

Bu ekranda Create VPC düğmesine tıklıyoruz.

Bu ekranda Create VPC düğmesine tıklıyoruz.

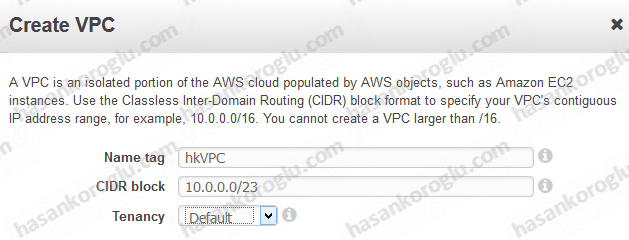

VPC’mize bir isim veriyoruz ve CIDR bloğunu tanımlıyoruz. bir önceki yazımda belirttiğim gibi ben iki subnet kullanacağım için 10.0.0.0/23 network’ünü seçiyorum. Bu sayede 10.0.0.1 – 10.0.1.255 arasındaki ip adreslerini kullanabileceğim (yaklaşık 512 client).

VPC’mize bir isim veriyoruz ve CIDR bloğunu tanımlıyoruz. bir önceki yazımda belirttiğim gibi ben iki subnet kullanacağım için 10.0.0.0/23 network’ünü seçiyorum. Bu sayede 10.0.0.1 – 10.0.1.255 arasındaki ip adreslerini kullanabileceğim (yaklaşık 512 client).

VPC’mizi oluşturduk. aşağıdaki resimden de görebileceğiniz üzere bazı özellikler mevcut. Bu özelliklere yeri gelince değineceğiz.

VPC’mizi oluşturduk. aşağıdaki resimden de görebileceğiniz üzere bazı özellikler mevcut. Bu özelliklere yeri gelince değineceğiz.

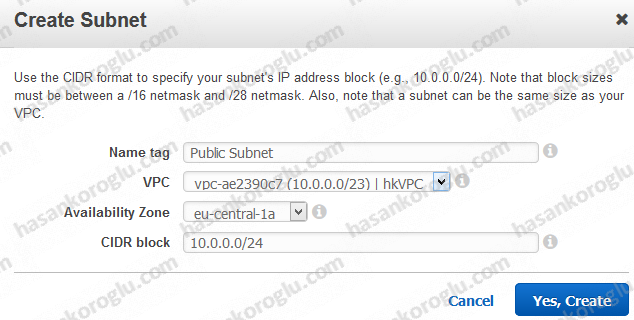

![]() Bu işlemden sonra kendi VPC’miz içerisinde farklı alt networkler oluşturmamız gerekiyor. Biz kendi işlemimiz için Private ve Public olmak üzere iki subnet kullanacağız. Soldaki navigasyon menüsünden Subnets bağlantısını tıklıyoruz. Ardından Create Subnet düğmesine tıklıyoruz. Burada dikkat etmeniz gereken husus Public ve Private subnetler için vereceğiniz ip blokları.

Bu işlemden sonra kendi VPC’miz içerisinde farklı alt networkler oluşturmamız gerekiyor. Biz kendi işlemimiz için Private ve Public olmak üzere iki subnet kullanacağız. Soldaki navigasyon menüsünden Subnets bağlantısını tıklıyoruz. Ardından Create Subnet düğmesine tıklıyoruz. Burada dikkat etmeniz gereken husus Public ve Private subnetler için vereceğiniz ip blokları.

Aynı işlemi private subnet için de gerçekleştiriyoruz.

Aynı işlemi private subnet için de gerçekleştiriyoruz.

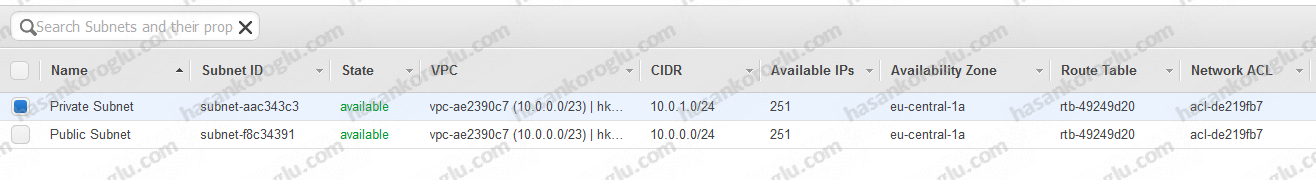

Sonuç olarak iki adet subnetimiz oluyor.

Sonuç olarak iki adet subnetimiz oluyor.

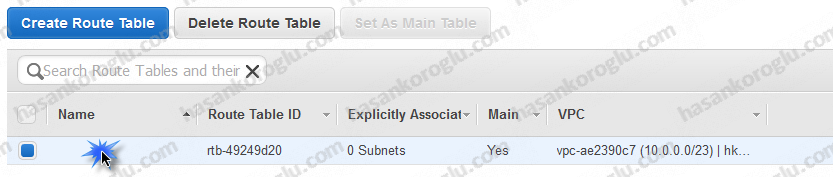

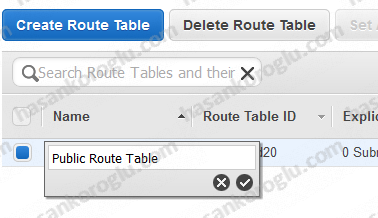

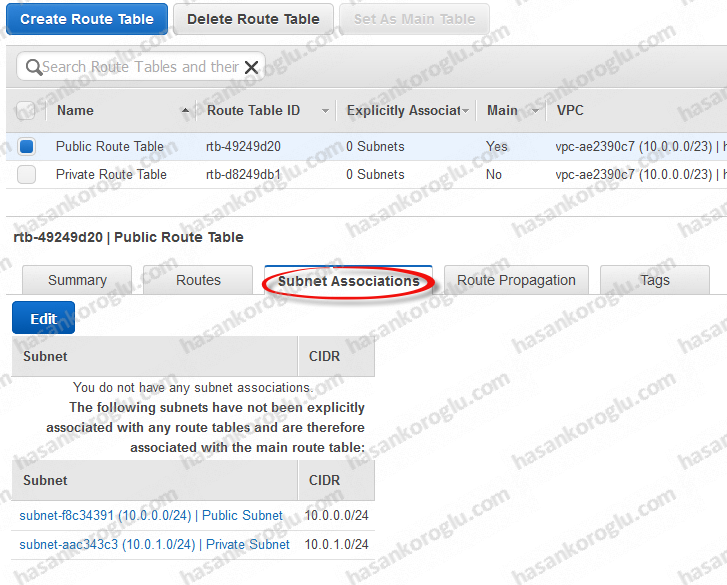

Daha sonra soldaki navigasyon menüsünden Route Tables bağlantısını tıklıyoruz. VPC oluştururken varsayılan olarak bir adet Route Table eklenmiş oluyor. Bu Route Table’ı silemiyoruz. Bu yüzden ben bu Route Table’ın ismini Public Route Table olarak değiştiriyorum.

Daha sonra soldaki navigasyon menüsünden Route Tables bağlantısını tıklıyoruz. VPC oluştururken varsayılan olarak bir adet Route Table eklenmiş oluyor. Bu Route Table’ı silemiyoruz. Bu yüzden ben bu Route Table’ın ismini Public Route Table olarak değiştiriyorum.

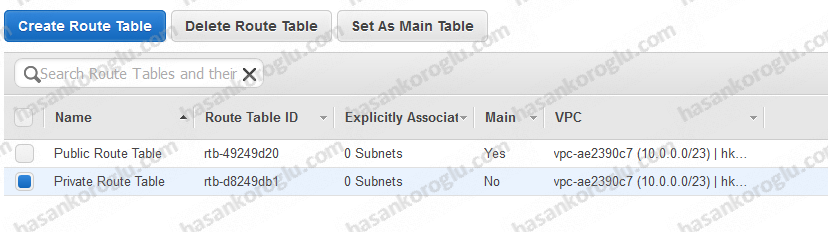

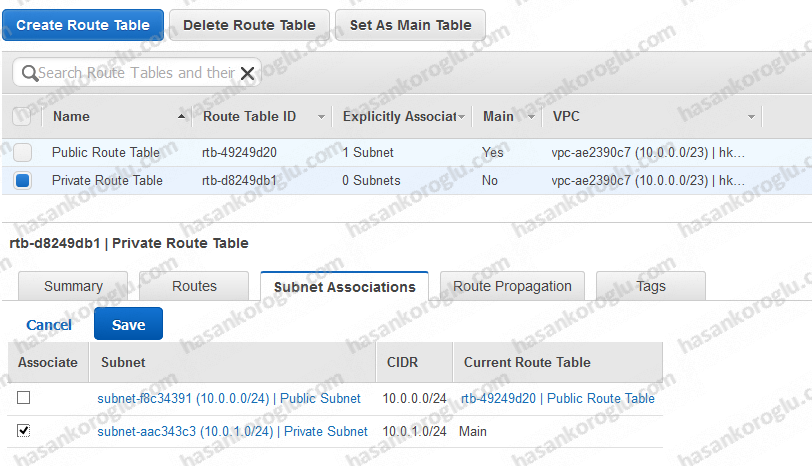

Ve kendim de bir adet Private Subnet için Route Table oluşturuyorum. Burada dikkat etmeniz gereken husus özet tablosunda “0 Subnets” olarak gözüküyor.

Ve kendim de bir adet Private Subnet için Route Table oluşturuyorum. Burada dikkat etmeniz gereken husus özet tablosunda “0 Subnets” olarak gözüküyor.

Yapmamız gereken Route Table kayıtlarının üzerine tıklayıp aşağıda açılan bölümden “Subnet Associations” kısmında ilgili subnetleri ilişkilendirmemiz gerekiyor.

Yapmamız gereken Route Table kayıtlarının üzerine tıklayıp aşağıda açılan bölümden “Subnet Associations” kısmında ilgili subnetleri ilişkilendirmemiz gerekiyor.

Aşağıda açılan ekrandan Edit düğmesine basarak ilgili subnetleri ilişkilendiriyoruz.

Aşağıda açılan ekrandan Edit düğmesine basarak ilgili subnetleri ilişkilendiriyoruz.

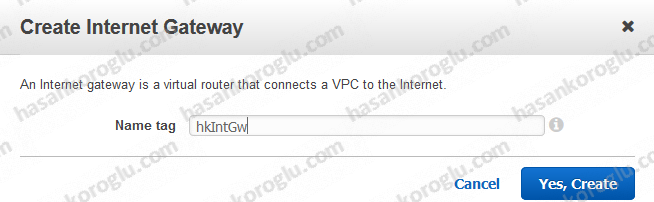

Daha sonra soldaki navigasyon menüsünden Internet Gateway kısmından yeni bir ağ geçidi oluşturuyoruz. vm’lerimiz bu ağ geçidi üzerinden internete çıkacaklar.

Daha sonra soldaki navigasyon menüsünden Internet Gateway kısmından yeni bir ağ geçidi oluşturuyoruz. vm’lerimiz bu ağ geçidi üzerinden internete çıkacaklar.

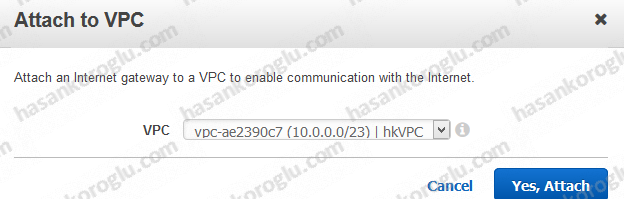

Gördüğünüz üzere detached olarak duruyor. Attach to VPC diyerek daha önce oluşturduğumuz VPC ile ilişkilendiriyoruz.

Gördüğünüz üzere detached olarak duruyor. Attach to VPC diyerek daha önce oluşturduğumuz VPC ile ilişkilendiriyoruz.

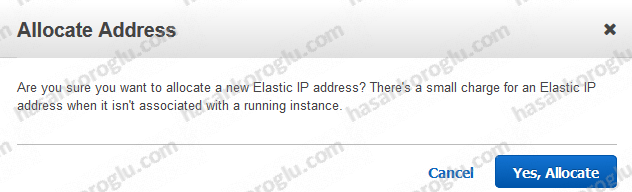

Elastic IP kısmında ileride lazım olacak olan VPN ve NAT sunucularımız için gerçek ip adreslerini alıyoruz. Bu işlemi üç kere tekrarlayıp üç adet ip adresini kendimize tahsis ediyoruz.

Elastic IP kısmında ileride lazım olacak olan VPN ve NAT sunucularımız için gerçek ip adreslerini alıyoruz. Bu işlemi üç kere tekrarlayıp üç adet ip adresini kendimize tahsis ediyoruz.

Unutmayın bu ip adreslerini bıraktığınız zaman (Release) tekrar alma ihtimaliniz çok düşük.

Unutmayın bu ip adreslerini bıraktığınız zaman (Release) tekrar alma ihtimaliniz çok düşük.

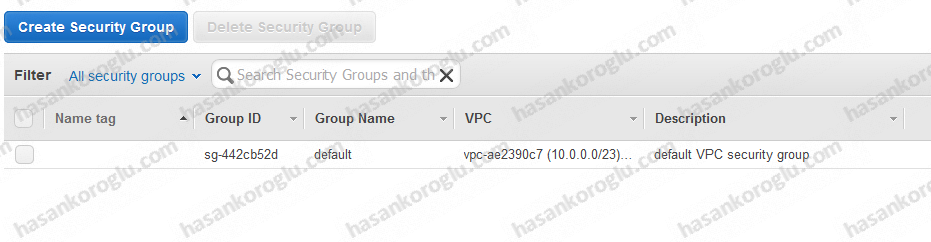

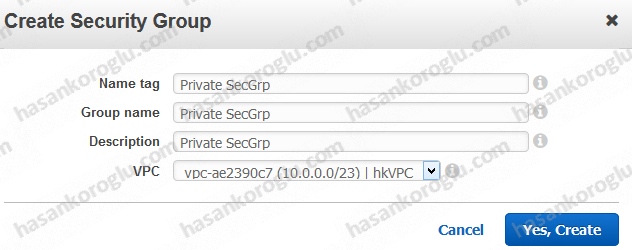

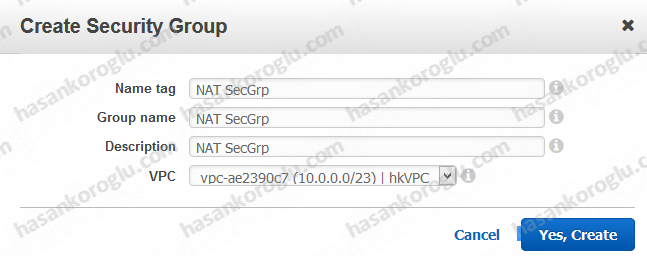

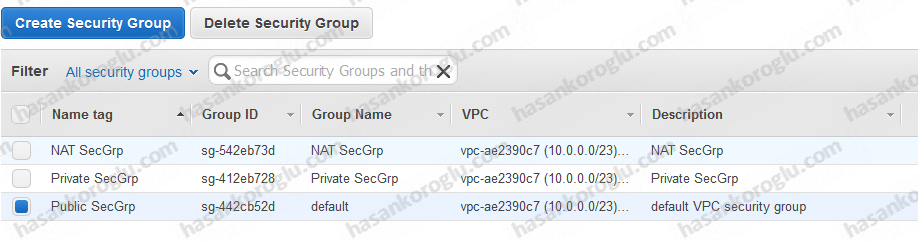

Bu işlemlerden sonra basit bir nat mantığında çalışan Güvenlik Gruplarımızı oluşturuyoruz. Yani, vm’miz hangi güvenlik grubundaysa, o güvenlik grubuna ait kurallar geçerli oluyor. Güvenlik gruplarında hangi portlar açık, hangi portlara hangi ip ler veya kimler erişebiliyor gibi ayarlar yapabiliyoruz. Bu konuyu ileride EC2 kısmında detaylıca inceleyeceğiz. Bana üç adet güvenlik grubu lazım. Birisi Private Subneti için, birisi Public Subneti için, diğeri ise NAT sunucusu için.

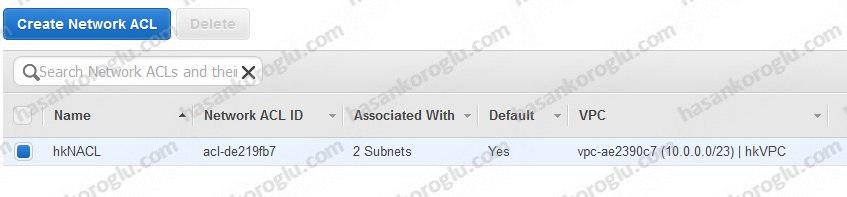

Daha sonra Network ACL kısmında yer alan Access Listimize bir alias tanımlıyoruz. NACL konusu biraz daha ileri seviye Network konusuna giriyor, bu kısmı bizim çalışmamızda hiç kullanmıyoruz.

Daha sonra Network ACL kısmında yer alan Access Listimize bir alias tanımlıyoruz. NACL konusu biraz daha ileri seviye Network konusuna giriyor, bu kısmı bizim çalışmamızda hiç kullanmıyoruz.

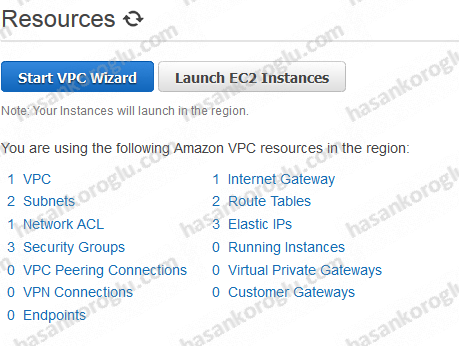

Ve son olarak Özet tablosuna döndüğümüz zaman aşağıdaki tablo ile karşılaşıyoruz.

Ve son olarak Özet tablosuna döndüğümüz zaman aşağıdaki tablo ile karşılaşıyoruz.

Burada dikkatinizi çekmek istediğim bir konu var. AWS VPC hizmeti üzerinde varsayılan olarak gelen bir DHCP sistemi mevcuttur. Sonradan dhcp kuramıyorsunuz. Kursanız bile çalışmıyor. Zaten makinelere kendiniz ip tahsis edebiliyorsunuz. Yani işin açıkçası ayrı bir DHCP sistemine ihtiyaç duymuyorsunuz. VPC içerisindeki DHCP Options kısmında ise amazon’un kullandığı dns bilgileri tanımlı. İleride DC kurduğumuz zaman o bilgileri değiştirip kendi DNS bilgilerimizi gireceğiz. Ama dhcp kurmayacağız.

Sonuç olarak VPC kısmının temel aşamasını tamamladık. Bir sonraki yazımızda VM’leri oluşturup gerekli kuraları tanımlayıp işlemlerimize devam edeceğiz.

Görüşmek üzere.

Konunun ana başlığı için: Sharepoint 2013 Yazı Dizisi – 01 – Giriş